Για πολλοστή φορά θα γράψουμε ότι οι εφαρμογές στην Τεχνητή Νοημοσύνη δεν θα σταματήσουν να μας εκπλήσσουν. Είτε θετικά είτε αρνητικά. Η τελευταία είδηση αφορά στο χακάρισμα μέσω των ήχων του πληκτρολογίου! Ναι, σωστά διαβάσατε. Ερευνητές κατάφεραν να χακάρουν τους κωδικούς πρόσβασης απλώς καταγράφοντας τον ήχο ενός χρήστη που πληκτρολογεί στο πληκτρολόγιο του υπολογιστή του.

Ερευνητές από τα Πανεπιστήμια του Durham, του Surrey και του Royal Holloway University του Λονδίνου δημοσίευσαν πρόσφατα μια εντυπωσιακή τεχνική κλοπής δεδομένων. Σε μια μελέτη με την ονομασία “A Practical deep learning-based acoustic side channel attack on keyboards”, οι ερευνητές περιγράφουν λεπτομερώς πώς να μαντέψουν τον κωδικό πρόσβασης ενός χρήστη του Διαδικτύου… απλά βασιζόμενοι στον ήχο των δακτύλων κατά τη διάρκεια πληκτρολόγησης.

Στην εργασία, οι ερευνητές παρουσιάζουν ένα νέο μοντέλο στην Τεχνητή Νοημοσύνη “ικανό να κλέβει δεδομένα από πατήματα πλήκτρων που καταγράφονται με χρήση μικροφώνου με ακρίβεια ως 95%. Στην καταγραφή χρησιμοποιώντας το λογισμικό τηλεδιάσκεψης Zoom, επιτεύχθηκε ακρίβεια 93%” δήλωσαν οι ερευνητές Joshua Harrison, Ehsan Toreini και Maryam Mehrnezhad. Εκτός από πολύ αξιόπιστη, αυτή η επίθεση είναι επίσης πολύ απλή στη ρύθμιση”.

Πρακτικά το μόνο που χρειάζεται είναι να τοποθετήστε ένα μικρόφωνο στο ίδιο δωμάτιο με τον στόχο. Στη συνέχεια ηχογραφείτε τον παραγόμενο ήχο κατά τη διάρκεια της πληκτρολόγησης στο φυσικό πληκτρολόγιο (προφανώς όχι σε touch screen). Μάλιστα δεν απαιτείται ακριβός εξοπλισμός, αρκεί ένα απλό smartphone.

Χάρη σε αυτήν την εγγραφή, το λογισμικό μπορεί να “αποκωδικοποιήσει” όλα τα πληκτρολογημένα δεδομένα που εισάγουμε στο πληκτρολόγιό μας. Αυτό αφορά ονόματα και κωδικούς πρόσβασης, αλλά και οτιδήποτε άλλο πληκτρολογούμε όπως επεξεργασία κειμένου, email, προσωπικές συνομιλίες, ευαίσθητες πληροφορίες… Θεωρητικά τα πάντα θα μπορούσαν να υποκλαπούν.

Πώς λειτουργεί;

Σύμφωνα με τους ερευνητές το λογισμικό αναγνώρισης βασίζεται στην Τεχνητή Νοημοσύνη και μπορεί να αποκωδικοποιήσει οποιοδήποτε πάτημα πλήκτρων σε ένα πληκτρολόγιο μεμβράνης. Εντούτοις οι χρήστες της Apple πρέπει να ανησυχούν ιδιαίτερα. Και αυτό επειδή η εκπαίδευση της A.I. βασίστηκε στο πάτημα των πλήκτρων ενός πληκτρολογίου MacBook Pro. Σε μικρότερο βαθμό, η μελέτη αναφέρει επίσης εκμάθηση στο Thinkpad της Lenovo και στο Tecra M2 της Toshiba.

“Η πανταχού παρουσία των ακουστικών εκπομπών του πληκτρολογίου τα καθιστά όχι μόνο έναν άμεσα διαθέσιμο φορέα επίθεσης, αλλά επίσης ωθεί τα θύματα να υποτιμούν (και επομένως να μην προσπαθούν να κρύψουν) την απόδοσή τους” είπαν οι ερευνητές. “Για παράδειγμα, όταν πληκτρολογούν έναν κωδικό πρόσβασης, οι άνθρωποι κρύβουν τακτικά την οθόνη τους, αλλά κάνουν ελάχιστα για να θολώσουν τον ήχο του πληκτρολογίου τους”.

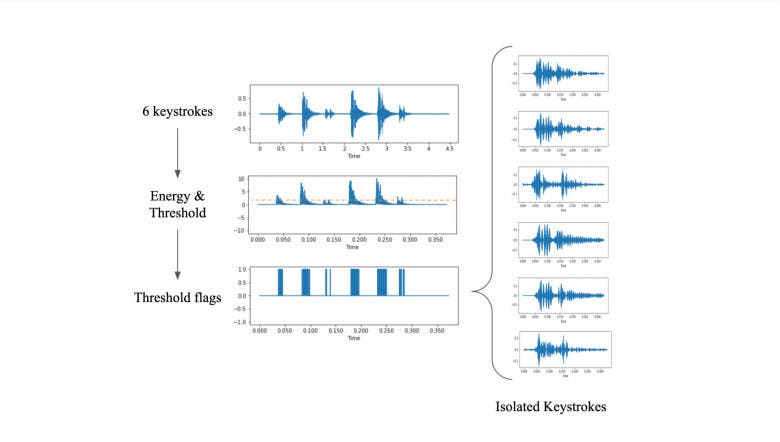

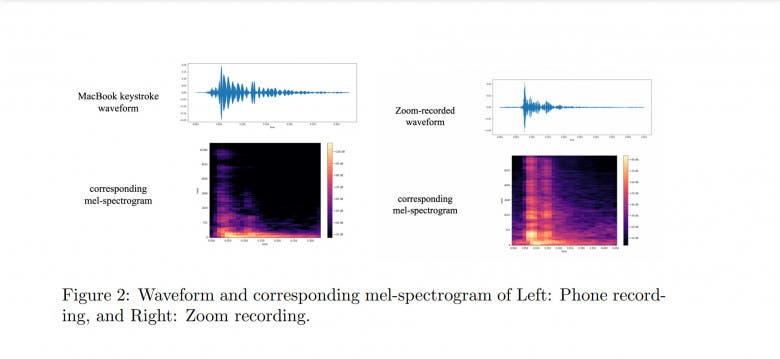

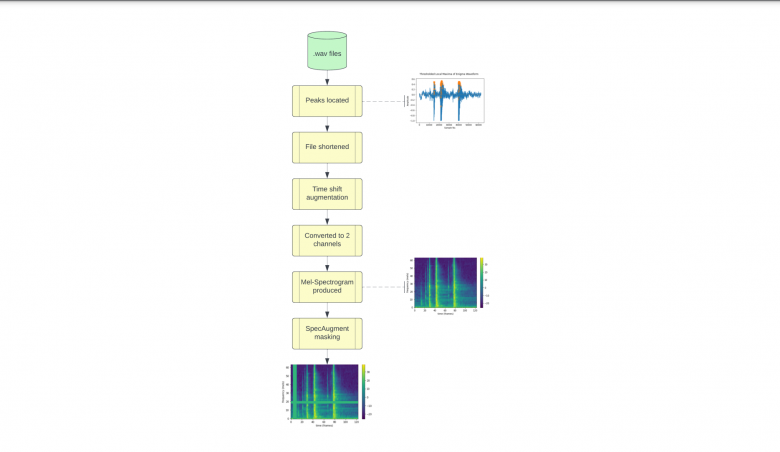

Για να αποσπάσουν την επίθεση, οι ερευνητές πραγματοποίησαν πρώτα πειράματα στα οποία χρησιμοποιήθηκαν 36 από τα πλήκτρα του Apple MacBook Pro (0-9, a-z), με κάθε πλήκτρο να πατιέται 25 φορές στη σειρά, με διαφορετική πίεση και δάχτυλο. Αυτές οι πληροφορίες καταγράφηκαν τόσο μέσω τηλεφώνου σε κοντινή φυσική εγγύτητα με το φορητό υπολογιστή όσο και με την εφαρμογή τηλεδιάσκεψης Zoom.

Η επόμενη φάση περιελάμβανε την απομόνωση των μεμονωμένων πληκτρολογήσεων και τη μετατροπή τους σε ένα φασματογράφημα mel, στο οποίο εκτελέστηκε ένα μοντέλο βαθιάς μάθησης που ονομάζεται CoAtNet για να ταξινομήσει τις εικόνες πληκτρολόγησης.

Πώς μπορούμε να προφυλαχθούμε;

Είναι γεγονός ότι τα προσωπικά μας δεδομένα και πληροφορίες βάλλονται συνεχώς. Και το εν λόγω χακάρισμα είναι λογικό να προκαλεί ανησυχία, ειδικά σε όσους εργάζονται σε ανοικτούς χώρους ή σε περιβάλλον coworking. Προκειμένου να προστατεύσουμε, λοιπόν, τον εαυτό μας όσο το δυνατόν περισσότερο, οι ερευνητές συμβουλεύουν να αλλάζουμε τακτικά το στυλ πληκτρολόγησης και να προσθέτουμε ψεύτικες πληκτρολογήσεις…

Δεν ξέρουμε κατά πόσο είναι εφικτό κάτι τέτοιο, συνεπώς θα εστιάσουμε εκ νέου στους γνωστούς τρόπους προστασίας : συχνή αλλαγή κωδικών, μη επαναλαμβανόμενοι κωδικοί, βιομετρικοί τρόποι, 2-way authentication κτλ.

Κάποιες από τις αναρτήσεις μας μπορεί να περιέχουν συνδέσμους συνεργατών. Το Gizchina Greece μπορεί να λαμβάνει ένα μικρό ποσοστό, εάν κάνετε κλικ σε έναν σύνδεσμο και αγοράσετε κάποιο προιόν. Αν θέλετε περισσότερες λεπτομέρειες, εδώ μπορείτε να μάθετε πώς χρησιμοποιούμε τους συνδέσμους συνεργατών. Σας ευχαριστούμε για την υποστήριξη!

-----------

Ακολουθήστε το Gizchina Greece στο Google News για να μαθαίνετε πρώτοι και άμεσα, όλα τα τεχνολογικά νέα! Αν ψάχνετε HOT προσφορές, κάντε εγγραφή στο κανάλι μας στο Telegram!